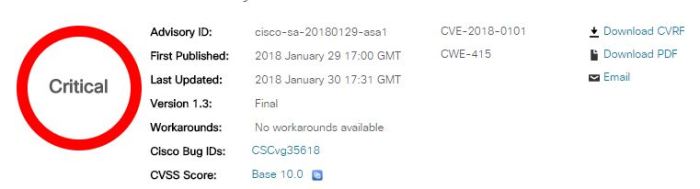

A Cisco anunciou no dia 29 de janeiro de 2018 uma falha que pode ser explorada no ASA ou FTD quando a configuração de VPN Anyconnect Remote Access está configurada.

A vulnerabilidade pode ser explorada quando o recurso de webvpn está habilitado no Cisco ASA. O atacante pode explorar essa vulnerabilidade enviando pacotes XML para a interface configurada no webvpn no sistema afetado. Com a utilização de um exploit o atacante ganha acesso para executar códigos maliciosos e obter o controle total do Cisco ASA ou FTD e pode causar uma sobrecarga do dispositivo afetado fazendo com que ele seja reiniciado.

Os dispositivos que foram afetados com esta falha são:

- 3000 Series Industrial Security Appliance (ISA)

- ASA 5500 Series Adaptive Security Appliances

- ASA 5500-X Series Next-Generation Firewalls

- ASA Services Module for Cisco Catalyst 6500 Series Switches and Cisco 7600 Series Routers

- ASA 1000V Cloud Firewall

- Adaptive Security Virtual Appliance (ASAv)

- Firepower 2100 Series Security Appliance

- Firepower 4110 Security Appliance

- Firepower 9300 ASA Security Module

Firepower Threat Defense Software (FTD)

Workarounds

Nenhum workaround para abordagem desta vulnerabilidade foi disponibilizado é necessário a atualização do ASA ou FTD.

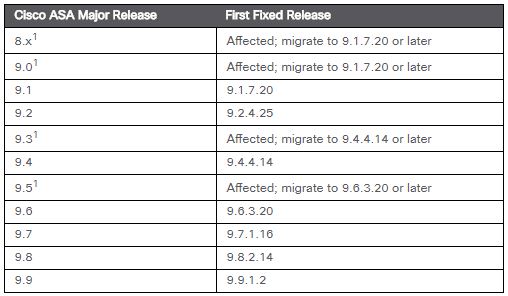

Releases com as correções para Cisco ASA

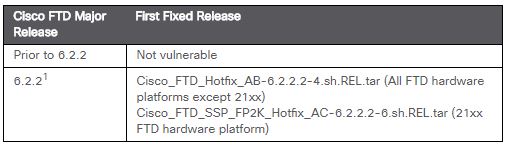

Correção para Cisco FTD

Para aqueles que foram afetados e estão utilizando ASA ou FTD, é extremamente importante a atualização do sistema.