Neste artigo, estarei descrevendo os procedimentos para configuração do cliente de VPN Anyconnect para o Firewall ASA.

Annyconnect é o substituto do antigo cliente VPN para Remote Access, ele suporta dois modos de configurações para o ASA, SSL e IPsec IKEv2.

- Clientless WebVPN

- AnyConnect VPN

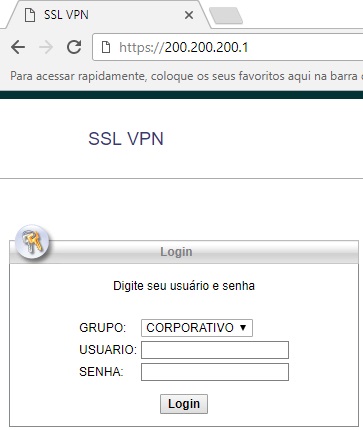

Clientless WebVPN: Este modo de configuração não depender que um software de cliente VPN seja instalado na máquina do usuário, ele é útil quando os usuários remotos desejam estabelecer uma conexão segura com o ambiente corporativo, mas não possuem direitos administrativos no PC. O Webvpn fornece conectividade de acesso remoto a partir de quase qualquer local com acesso para Internet usando apenas um navegador da Web.

Para acesso a VPN SSL apenas é necessário abrir o navegador, inserir o endereço IP externo do ASA e você terá acesso através de um portal Web. Alguns acesso são limitado, por exemplo:

- Internal websites (HTTP and HTTPS)

- Web applications

- Windows file shares

- Email servers (POP3, IMAP, SMTP)

- Microsoft Outlook Web Access

Quando utilizando WebVPN não há acesso completo à rede, apenas com o software Anyconnect VPN que oferece acesso completo à rede. O usuário remoto usará o cliente anyconnect para se conectar ao ASA e receberá um endereço IP de um pool de VPN permitindo acesso total à rede.

Acima temos o ASA com duas zonas de segurança: Outside e Inside. O usuário remoto está localizado em qualquer lugar do lado de fora da rede corporativa e quer acesso remoto com o cliente Anyconnect que está instalado em sua máquina, vamos dar uma olhada nas configurações em como podemos permitir que nosso amigo se conecte na VPN e tenha acesso ao ambiente “Corporate LAN”.

CONFIGURAÇÃO DO ASA

Basicamente podemos resumir a configuração da VPN Anyconnect no ASA em algumas etapas, seguem elas.

- Carregar a imagem do cliente SSL VPN dentro da Flash do ASA

- Habilitar AnyConnect VPN

- Customizações

- Endereços POOL VPN

- Configuração Split-Tunel

- Criar uma Política de Grupo

- Criar perfil de conexão do túnel

- Configurar contas de usuário

Passo1: Imagens software Anyconnect

Usuários remotos que não tiverem o sofware de VPN Anyconnect instalado em sua máquina, poderá baixar o cliente do ASA, é preciso fazer o upload das imagens para o Firewall, estas imagens são armazenadas na Flash, cada sistema operacional tem um tipo especifico de arquivo.

ASA-1# show flash:

112 31522773 Dec 11 2018 15:01:52 anyconnect-linux64-4.5.02033-webdeploy-k9.pkg

113 9993060 Dec 11 2018 15:06:50 anyconnect-macos-4.5.02033-webdeploy-k9.pkg

114 11293375 Dec 11 2018 15:08:34 anyconnect-win-4.5.02033-webdeploy-k9.pkg

Passo2: Habilitar AnyConnect VPN

# webvpn

# enable OUTSIDE

# anyconnect image disk0:/anyconnect-linux64-4.5.02033-webdeploy-k9.pkg

# anyconnect image disk0:/anyconnect-macos-4.5.02033-webdeploy-k9.pkg

# anyconnect image disk0:/anyconnect-win-4.5.02033-webdeploy-k9.pkg

# tunnel-group-list enable

# anyconnect enable

Passo3: Customizações

SYSOPT

Quando você possui uma lista de acesso de entrada na interface OUTSIDE, todo o tráfego decriptado de SSL WebVPN deve corresponder à uma access-list ACL de entrada. O seguinte comando informa ao ASA para permitir que esse tráfego ignore a ACL.

# sysopt connection permit-vpn

HTTP redirecionamento para HTTPS

Usuários remotos precisam especificar o protocolo HTTPS para se conectar a WebVPN, esta customização é opcional. mas muito útil porque sempre que alguém acessar o ASA utilizando HTTP será redirecionado para HTTPS.

# http redirect OUTSIDE 80

Passo4: Configuração endereço POOL VPN

O ASA atribuirá endereços IPs aos usuários remotos que se conectem com o Anyconnect. Os usuários remotos receberão um endereço IP do pool de intervalo de endereços 192.168.10.5-20.

# ip local pool VPN-POOL 192.168.5.1-192.168.5.20 mask 255.255.255.0

Passo5: Split-Tunnel

Por padrão, todo o tráfego será enviado através do túnel VPN uma vez que o usuário remoto esteja conectado. Para permitir que usuários remotos acessem a Internet ou recursos da sua rede local, é preciso configurar um regra de split-tunel que especifique quais redes queremos alcançar através do túnel.

# access-list SPLIT-TUNEL-VPN standard permit 192.168.1.0 255.255.255.0

*** Esta configuração informa o tunel somente será utilizado para alcançar a Rede 192.168.1.0/24.

Passo6: Group-Policy

Um group-policy é um perfil de conexão que usa políticas que define condições para conexões de usuário após o túnel ser estabelecido. As políticas de grupo permitem que sejam aplicas atributos para um usuário ou um grupo de usuários.

Configuração de Group-Policy

# group-policy GROUP-POLICY-1 internal

# group-policy GROUP-POLICY-1 attributes

# dns-server value 208.67.222.222 208.67.220.220

# default-domain value labccie.local

# split-dns value labccie.local

# vpn-tunnel-protocol ssl-client ssl-clientless

# split-tunnel-policy tunnelspecified

# split-tunnel-network-list value SPLIT-TUNEL-VPN

# webvpn

# anyconnect keep-installer installed

# anyconnect ask none default anyconnect

# anyconnect dpd-interval client 30

Passo7: Configuração Tunnel-group

O tunnel-group é utilizando quando é necessário usar regras diferentes para cada tipo de usuários. Por exemplo, um grupo pode ter regras para conectar mais de 20 usuários ao mesmo tempo, 20 minutos de inatividade, e ter acesso apenas ao servidor de e-mail. E outro grupo pode ter acesso a todos os servidores, tem um tempo de inatividade de 60 minutos, ou quando se esta utilizando servidores externo para autenticação, Radius, AD, LDAP, etc.

ASA-1(config)# tunnel-group CORPORATIVO type remote-access

ASA-1(config)# tunnel-group CORPORATIVO general-attributes

!

ASA-1(config-tunnel-general)# default-group-policy ANYCONNECT_POLICY

ASA-1(config-tunnel-general)# default-group-policy GROUP-POLICY-1

ASA-1(config-tunnel-general)# address-pool VPN_POOL

!

Quando usuários remotos se conectarem, o ASA mostrará um nome de grupo que pode ser customizado de acordo com o ambiente, para esta configuração foi utilizado o nome CORPORATIVO.

ASA-1(config)# tunnel-group CORPORATIVO webvpn-attributes

ASA-1(config-tunnel-webvpn)# group-alias CORPORATIVO enable

!

Passo8: Usuários para VPN

Esta configuração estamos utilizando a base local de usuários para conectar na VPN Remote Access, o ASA permite integração com servidores externos como AD, LDAP, ISE e Radius.

Criar as contas de usuários para acesso a VPN

ASA-1(config)# username teste-vpn password cisco@123

Precisa informar ao ASA que este usuário tem permissão para autenticar na VPN.

ASA1(config)# username teste-vpn attributes

ASA1(config-username)# service-type remote-access

Basicamente o que é necessário após está configuração no Firewall ASA é instalação do cliente Anyconnect na máquina do usuário, e apontar o endereço externo do ASA 100.100.100.1. Será solicitado um Login/Senha, configurado no Passo8.

Para Tshoot e verificações, abaixo alguns comandos que eu utilizo muito.

ASA-1# show vpn-sessiondb ASA-1# show vpn-sessiondb

Session Type: SSL VPN Client

Username : teste-vpn

Index : 1 IP Addr : 192.168.5.3

Protocol : SSL VPN Client Encryption : 3DES

Hashing : SHA1 Auth Mode : userPassword

TCP Dst Port : 443 TCP Src Port : 54230

Bytes Tx : 20178 Bytes Rx : 8662Pkts Tx : 27 Pkts Rx : 19

Client Type : Internet Explorer

Group : GROUP-POLICY-1

Login Time : 14:32:03 UTC Wed Mar 20 2007

Duration : 0h:00m:04s

Inactivity : 0h:00m:04s

Filter Name :

ASA-1# vpn-sessiondb logoff

INFO: Number of sessions of type “” logged off : 1

ASA-1# vpn-sessiondb logoff name teste-vpn

Do you want to logoff the VPN session(s)? [confirm]

INFO: Number of sessions with name “teste-vpn” logged off : 1