Neste post, vamos abordar como configurar o IPS do Cisco Secure Firewall Threat Defense (FTD) em modo inline, posicionando o equipamento diretamente no caminho do tráfego para realizar inspeção profunda e bloqueio ativo de ameaças em tempo real.

Esse modelo de implantação é bastante utilizado em ambientes onde já existe um firewall dedicado em outro ponto da topologia. Nesse cenário, o FTD assume um papel exclusivo de IPS, focado no motor de inspeção Snort, sem executar funções tradicionais de firewall como NAT, roteamento ou VPN.

Embora, neste exemplo, o FTD esteja inserido no enlace ponto a ponto entre os sites, o mesmo conceito pode ser aplicado em qualquer ponto da rede entre switches e roteadores, sem necessidade de redesenho da arquitetura, desde que os requisitos de simetria de tráfego e inline sejam atendidos.

Essa flexibilidade torna o FTD como IPS inline uma opção eficiente para elevar o nível de segurança de ambientes produtivos, mantendo previsibilidade operacional, transparência e controle de risco.

A proposta aqui é ser prático e direto, explorando os principais pontos de configuração no FMC e destacando decisões técnicas que fazem diferença em produção.

O que é o modo Inline no FTD

No modo inline, o FTD atua literalmente como um “bump on the wire”.

O tráfego entra por uma interface, passa pelo motor de inspeção Snort e sai pela outra interface do par.

Principais características:

- Bloqueio ativo de tráfego malicioso

- Uso de Inline Sets (pares de interfaces)

- Suporte a Fail-Open / Fail-Close

- Inline Tap Mode para testes antes de bloquear

- Latência mínima, pois a inspeção ocorre em tempo real

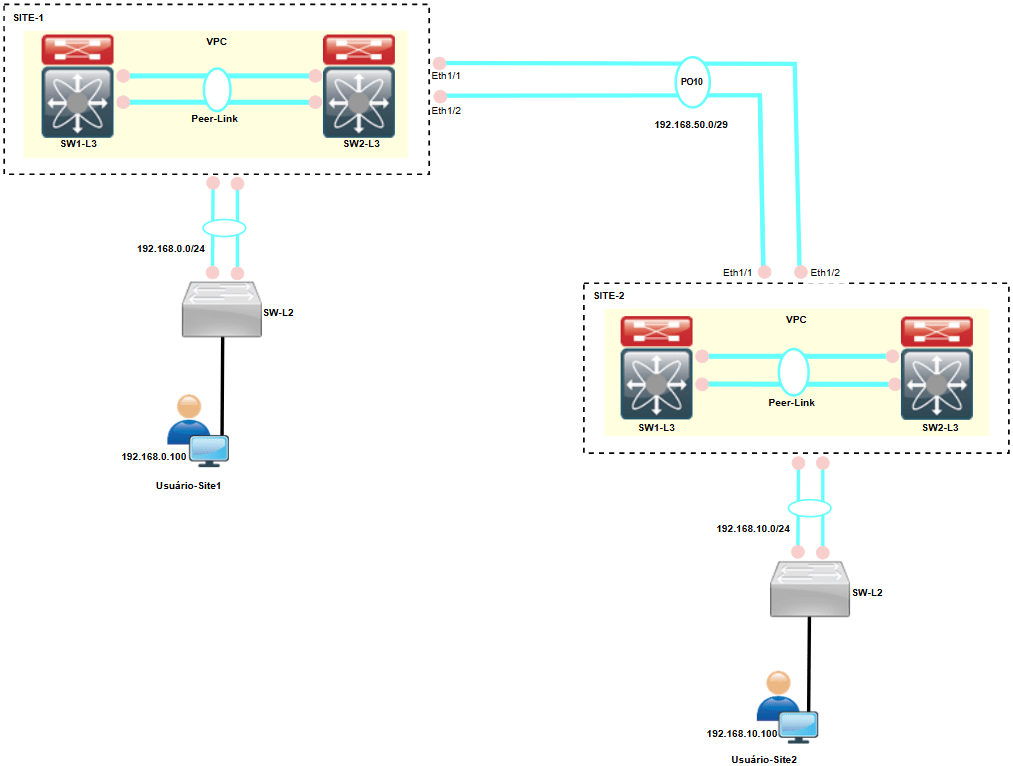

Cenário de Topologia: IPS Inline entre os switches L3 dos Sites

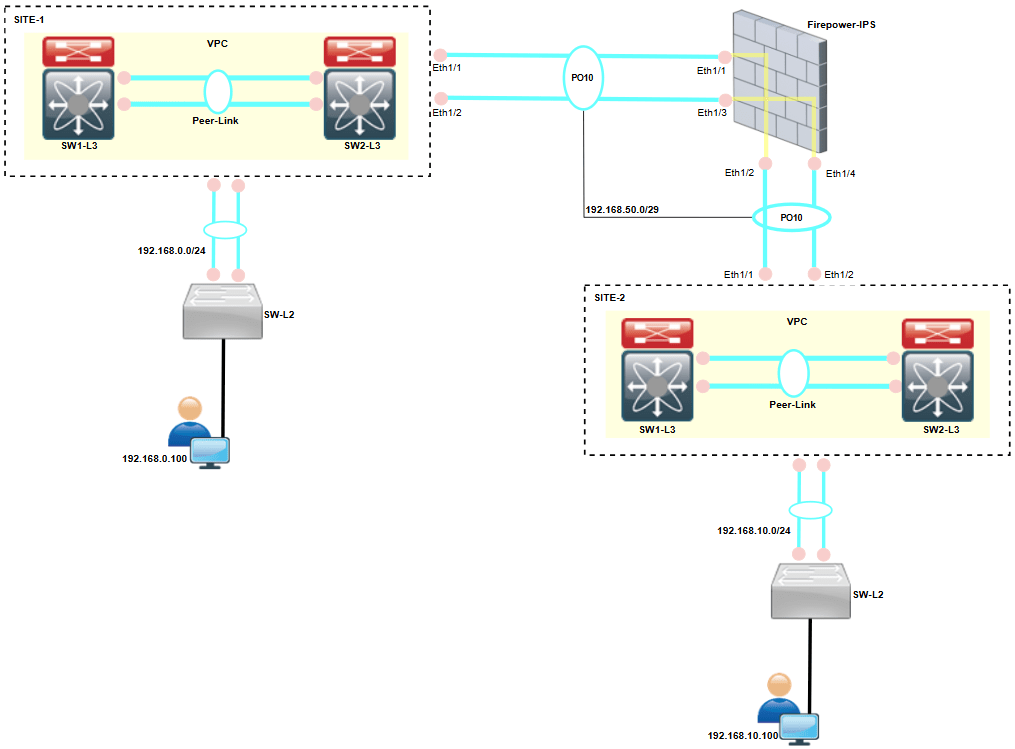

Neste cenário, o objetivo é inserir o FTD operando como IPS em modo inline entre os switches L3 do Site-1 e do Site-2, sem alterar a arquitetura de roteamento existente entre os ambientes.

A comunicação entre os sites ocorre por meio de um enlace ponto a ponto (192.168.50.0/29), onde cada site possui seu próprio switch L3 responsável pelo gateway das redes locais (192.168.0.0/24 no Site-1 e 192.168.10.0/24 no Site-2).

Topologia Atual do Ambiente

O FTD será posicionado diretamente no caminho desse enlace, atuando exclusivamente como dispositivo de inspeção e prevenção de intrusão, sem participar de decisões de roteamento ou funções de firewall tradicionais.

É importante destacar que não faz parte do escopo deste post abordar configurações de switches, conceitos de EtherChannel, Port-Channel, VPC ou ajustes de camada 2/3. Esses elementos são considerados pré-existentes no ambiente.

O foco aqui é mostrar como o IPS se encaixa na topologia de produção, atuando de forma transparente no caminho do tráfego.

Objetivo da implantação

- Inserir o IPS sem alterar endereçamento IP

- Manter os switches L3 como ponto de roteamento

- Inspecionar todo o tráfego entre Site-1 e Site-2

- Possibilitar bloqueio ativo de ameaças em tempo real

- Evitar impacto em NAT, VPN ou políticas de firewall

Posicionamento do Inline Set

Neste modelo:

- O FTD é configurado com pares de interfaces físicas, que em conjunto formam um Inline Set.

- Um par de interfaces conecta-se ao switch L3 do Site-1.

- O outro par de interfaces conecta-se ao switch L3 do Site-2.

- Todo o tráfego entre os sites atravessa obrigatoriamente o motor de inspeção Snort, permitindo detecção e prevenção de intrusão em tempo real, de forma transparente à topologia existente.

Do ponto de vista da rede, o FTD funciona como um elemento transparente no enlace, mas com capacidade de analisar e bloquear tráfego malicioso.

Tipos de interfaces IPS no FTD

O FTD suporta três tipos principais de interfaces para IPS:

- Inline Sets: bloqueio ativo

- Passive Interfaces (SPAN/Mirror): somente visibilidade

- Passive ERSPAN: visibilidade remota via GRE

Neste post, o foco é Inline Set, mas é importante entender as diferenças.

Inline Sets: conceito prático

Um Inline Set agrupa pares de interfaces físicas ou EtherChannel.

Tudo que entra por uma interface do par sai pela outra, exceto o que for explicitamente bloqueado pela política de IPS.

Pontos importantes:

- Tráfego não circula entre pares diferentes

- Pode haver múltiplos pares dentro do mesmo Inline Set

- Essencial em cenários com roteamento assíncrono

Roteamento assíncrono: atenção redobrada

Se o tráfego de ida passa por um par e o de volta por outro, o FTD pode enxergar apenas metade da sessão.

Solução recomendada:

Colocar todos os pares envolvidos no mesmo Inline Set, garantindo visibilidade bidirecional do fluxo.

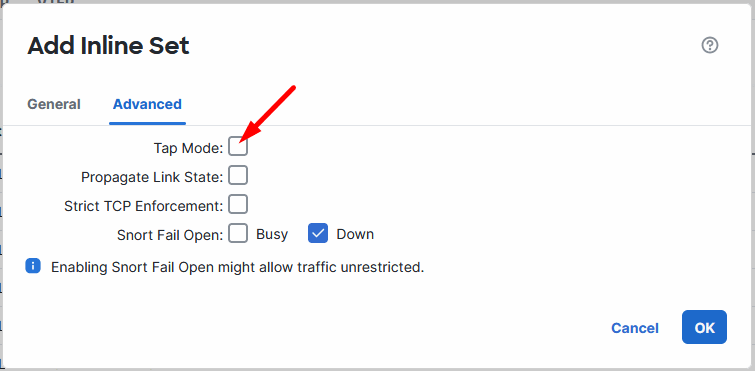

Inline Tap Mode: antes de sair bloqueando tudo

O Tap Mode permite:

- O FTD ficar inline fisicamente

- Copiar os pacotes para análise

- Gerar eventos de intrusão sem bloquear

Ideal para:

- Ajustar políticas

- Reduzir falsos positivos

- Validar impacto antes de ir para produção

⚠️ Atenção:

Tap Mode impacta performance e não deve ser ativado fora de janela de manutenção.

Opção “Tap Mode” no Inline Set (Advanced)

Fail-Open, Fail-Close e Hardware Bypass

Aqui mora uma das decisões mais importantes do projeto.

Snort Fail Open

Define o que acontece se o processo Snort:

- Estiver ocupado

- Estiver reiniciando ou indisponível

Opções:

- Permitir tráfego sem inspeção

- Bloquear tráfego

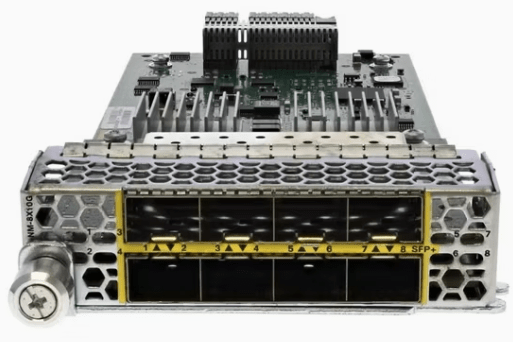

Hardware Bypass

O Hardware Bypass está disponível apenas em módulos específicos de determinados modelos do FTD.

Neste post, não será abordada a instalação ou configuração desse módulo. No entanto, é fundamental compreender seu funcionamento em nível conceitual, pois ele impacta diretamente decisões de arquitetura, risco e continuidade de serviço em ambientes de produção.

Quando suportado, o Hardware Bypass garante que o tráfego continue fluindo entre as interfaces do Inline Set mesmo em cenários de falha, fazendo com que o FTD atue literalmente como um cabo físico.

Cenários que podem acionar o Hardware Bypass

O Hardware Bypass pode ser acionado automaticamente nas seguintes situações:

- Falha do processo FTD

- Reboot do FTD

- Reboot do Security Module

- Falha do chassi

- Reboot do chassi

- Acionamento manual

- Perda de energia do chassi

- Perda de energia do Security Module

Nesse caso, o FTD vira literalmente um cabo.

Módulo Hardware Bypass no Inline Set

Mão na massa: configurando um Inline Set no FMC

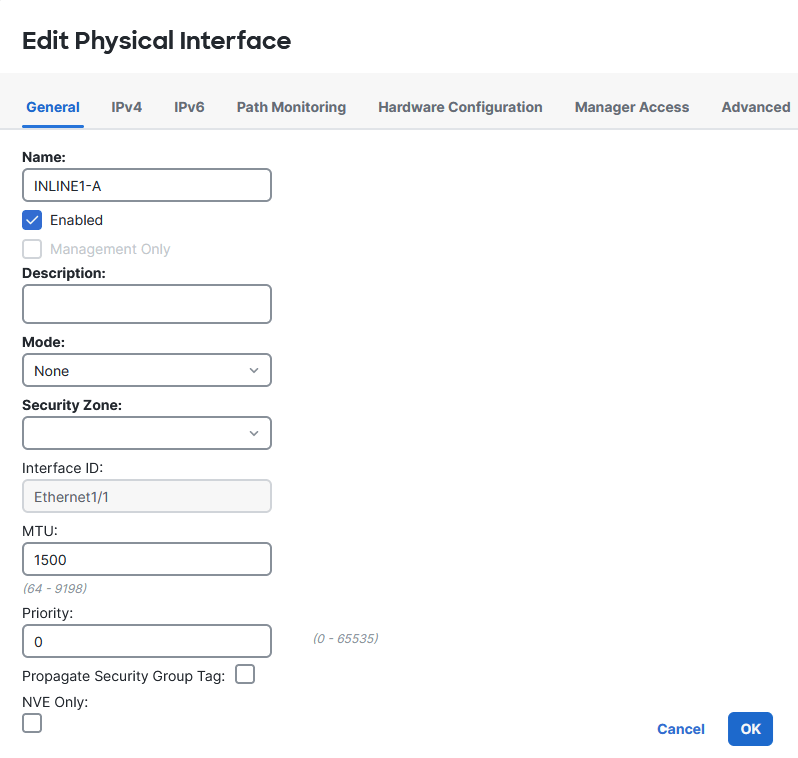

Preparar as interfaces

- Nomear e habilitar as interfaces

- Modo: None

- Não definir zona

Mapeamento das interfaces utilizadas:

- Ethernet1/1 —

INLINE1-A - Ethernet1/2 —

INLINE1-B - Ethernet1/3 —

INLINE2-A - Ethernet1/4 —

INLINE2-B

A imagem abaixo ilustra a configuração da Ethernet1/1.

O mesmo procedimento deve ser replicado para as demais interfaces, respeitando apenas o nome lógico definido para cada uma.

Edição da interface física antes do Inline Set

Configuração do Inline Set (cenário com PortChannel em LACP)

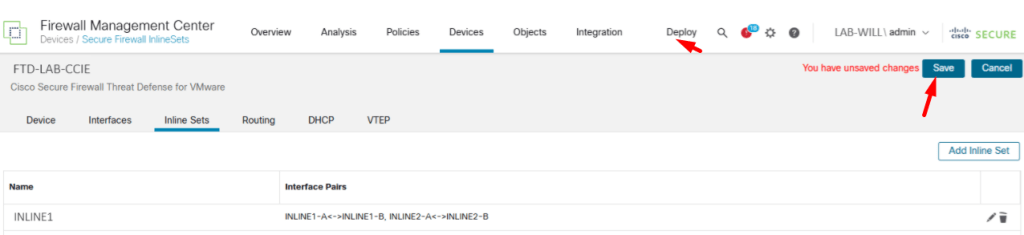

Nesta etapa, é realizada a configuração do Inline Set, que será responsável por inserir o FTD de forma transparente no enlace entre os switches L3.

Neste cenário específico, os switches utilizam PortChannel com LACP. O FTD não participa do protocolo LACP e não forma PortChannel. Em vez disso, ele opera como um elemento inline transparente, permitindo que o PortChannel seja estabelecido normalmente entre os switches após a criação do Inline Set.

Do ponto de vista da rede, o FTD apenas encaminha os quadros entre as interfaces do par, enquanto realiza a inspeção do tráfego.

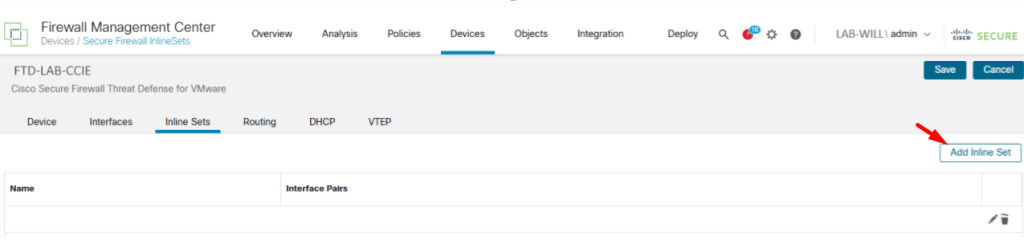

Caminho:

Devices > Device Management > Inline Sets > Add Inline Set > Clique em Add Inline Set

Tela de Criação do Inline Set no FMC

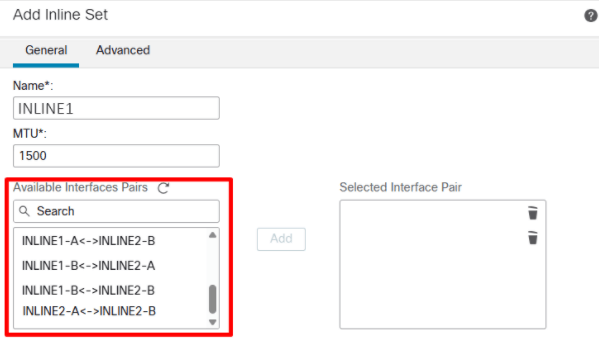

Na seção Available Interface Pairs, são exibidos todos os pares possíveis de interfaces que atendem aos seguintes critérios:

- Interfaces nomeadas

- Interfaces habilitadas

- Modo configurado como None

Available Interface Pairs

Esses pares representam as combinações elegíveis para compor um Inline Set.

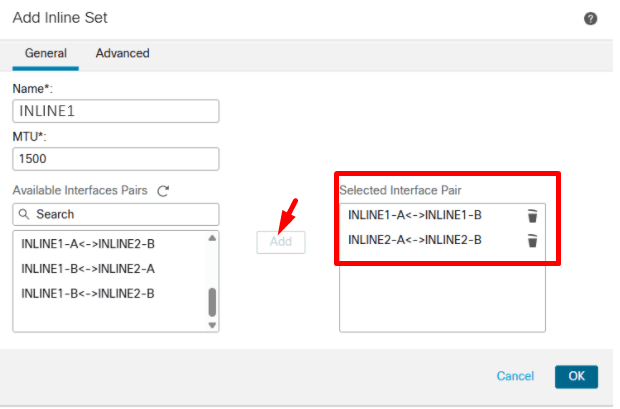

Para adicionar um par ao Inline Set:

- Definir um nome para o Inline Set

- Selecione o par desejado na área Available Interface Pairs

- Clique em Add para movê-lo para a área Selected Interface Pairs

- (Opcional) Configurar MTU para jumbo frames

Criação do Inline Set

Após essa etapa, o par de interfaces passa a fazer parte do Inline Set e será utilizado para o encaminhamento e inspeção do tráfego.

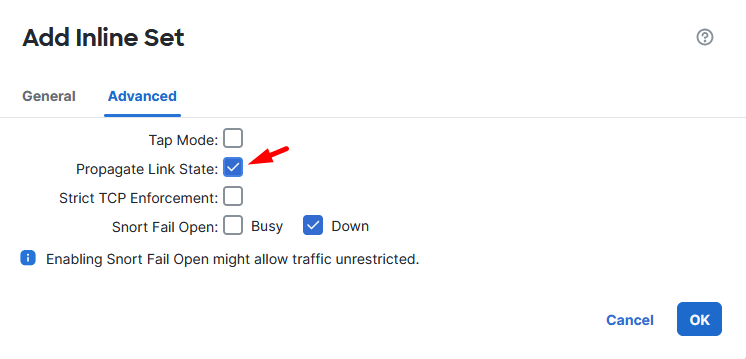

Configurações avançadas (se necessário)

- Tap Mode

- Propagate Link State

- Snort Fail Open (Busy / Down)

Advanced Settings do Inline Set

Neste cenário, foi utilizada a opção Propagate Link State na configuração avançada do Inline Set.

Essa funcionalidade permite que o FTD propague o estado do link entre as interfaces do par inline. Na prática, isso significa que:

- Se uma interface do par ficar down, a segunda interface é automaticamente colocada em down

- Quando a interface original retornar para up, a interface correspondente também retorna para up

- O comportamento mantém simetria de link entre os dois lados do Inline Set

O FTD detecta a mudança de estado em uma das interfaces e replica essa mudança para a outra, garantindo que o enlace se comporte de forma previsível para os dispositivos adjacentes.

A propagação do estado do link pode levar até 4 segundos para ser concluída.

Agora sim, com o Inline Set criado:

Save > Deploy

Configuração Final do Inline Set

Sem deploy, nada entra em produção.

Resumo da Topologia com a Configuração Final do IPS

A topologia apresentada demonstra a implantação final do FTD operando exclusivamente como IPS em modo inline, posicionado entre os domínios L3 do Site-1 e do Site-2, sem alterações na arquitetura de roteamento existente.

Topologia Final

O FTD foi inserido de forma transparente ao PortChannel, utilizando interfaces físicas pareadas em Inline Sets, de forma que:

- O PortChannel lógico permanece ativo após a criação do inline set;

- O tráfego entre os sites passa obrigatoriamente pelo IPS para inspeção e bloqueio ativo;

- Não há NAT, roteamento ou terminação de VLANs no FTD.

Foram utilizados múltiplos pares de interfaces no Inline Pair do IPS para garantir simetria de tráfego e compatibilidade com LACP. A configuração avançada inclui Link State Propagation, assegurando que falhas físicas sejam corretamente propagadas entre os lados do enlace, permitindo convergência adequada nos switches L3.

Do ponto de vista operacional, o IPS atua como um elemento transparente e previsível, preservando:

- A lógica de comutação e roteamento dos sites;

- A alta disponibilidade proporcionada pelo VPC;

- A resiliência do ambiente, especialmente quando combinado com hardware bypass, quando disponível.

Essa topologia representa um cenário típico de produção, no qual o Cisco FTD é utilizado como sensor IPS dedicado, elevando o nível de segurança entre domínios de rede sem impacto estrutural na infraestrutura existente.

O que NÃO funciona em interfaces IPS-only

Só para não ter surpresa:

- ❌ NAT

- ❌ Routing

- ❌ VPN

- ❌ DHCP

- ❌ QoS

- ❌ NetFlow

- ❌ Application Inspection

Aqui o foco é Snort, e só Snort.

Conclusão🧘♂️

Configurar o Cisco FTD como IPS inline é uma estratégia altamente eficaz para elevar o nível de segurança do ambiente sem a necessidade de redesenhar toda a rede.

Quando esse tipo de implantação é bem planejado, especialmente nos aspectos de roteamento assíncrono, fail-open versus fail-close e uso adequado de hardware bypass, o resultado é uma solução madura, previsível e alinhada às boas práticas de alta disponibilidade operacional.

Ao final, o IPS passa a atuar de forma transparente para a rede, com impacto mínimo no tráfego, mantendo a continuidade do serviço e entregando visibilidade, controle e capacidade real de prevenção contra ameaças, mesmo em ambientes críticos.