Cisco Secure Firewall 10.0

A versão 10.0.0 do Cisco Secure Firewall Threat Defense marca um salto significativo em relação às versões 7.x. Não se trata apenas de correções ou pequenas melhorias: é uma evolução clara em usabilidade, escalabilidade, visibilidade e integração com cloud, identidade e zero trust.

Você pode conferir o documento oficial de release notes completo na página da Cisco:Cisco Secure Firewall Management Center 10.0.0 – New Features by Release (release notes oficiais)

O pulo de versão não foi acaso

O salto da versão 7.x para a 10 não foi apenas uma decisão estética ou de marketing.

O objetivo inicial da Cisco era alinhar as versões do FTD e do ASA, simplificando o entendimento do portfólio e o ciclo de suporte.

Por isso, as versões 8 e 9 foram propositalmente puladas no roadmap do FTD.

Na prática, a ideia era clara:

- Unificar numeração

- Reduzir confusão entre plataformas

- Facilitar planejamento de upgrades

Porém, esse alinhamento ainda não se concretizou totalmente.

O ASA continua na linha 9.x, enquanto o FTD avançou para a 10.x. A expectativa é que essa convergência finalmente aconteça no próximo ciclo anual, quando ambas as plataformas devem compartilhar a mesma base de versão 10.x.

Ou seja: o movimento começou agora, mas ainda não terminou.

Mais do que upgrade, uma mudança de estratégia

As versões 7.x já tinham amadurecido bastante o Firepower, mas também carregavam limitações claras de usabilidade, ciclo de releases confuso e um certo “peso operacional” no FMC.

A versão 10.0.0, lançada em dezembro de 2025, marca um ponto de virada.

Ela não nasce apenas como uma evolução técnica, mas como uma plataforma pensada para os próximos anos, alinhada a:

- Zero Trust

- Ambientes híbridos e cloud

- Automação

- Escalabilidade real

- Ciclo de vida mais previsível

A Cisco passa a tratar cada major version como uma família completa de software, com suporte estendido e roadmap mais previsível.

Mas vale adotar a versão 10 logo de início?

Aqui entra um ponto importante, e muitas vezes ignorado.

Adotar uma major release recém-lançada só faz sentido se ela trouxer uma funcionalidade crítica para o seu ambiente.

Caso contrário, a recomendação continua sendo:

- Utilizar a versão Gold Star indicada pela Cisco

- Priorizar estabilidade em ambientes produtivos

- Planejar o upgrade com base em necessidade real, não apenas novidade

Em outras palavras:

nem todo Jedi precisa correr para o lado mais novo da Força imediatamente.

O que muda de fato na versão 10.0?

Agora sim, vamos ao que impacta diretamente a operação no dia a dia.

Os pontos listados a seguir não representam todas as novidades da versão 10.0, mas sim alguns dos destaques mais relevantes, especialmente aqueles que fazem diferença prática para quem administra, opera e faz troubleshooting em ambientes Firepower.

A versão 10 traz muitas outras melhorias adicionais, envolvendo gerenciamento, segurança, performance e usabilidade, que não caberiam todas aqui. Para uma visão completa e detalhada, a recomendação é consultar o Release Notes oficial da Cisco, que concentra todas as mudanças introduzidas na linha 10.x.

Abaixo, seguem os principais pontos que merecem atenção.

Colaboração no FMC (finalmente!)

Sim, isso finalmente aconteceu.

Agora vários administradores podem editar a mesma policy ao mesmo tempo no FMC.

Se não houver conflito, o próprio FMC mescla as alterações automaticamente. Se houver… ele avisa. Simples assim.

Algo absolutamente comum em 2025, mas que no Firepower era aguardado há anos.

Melhora muito a colaboração do time e reduz aquele clássico “quem está com a policy aberta aí?”

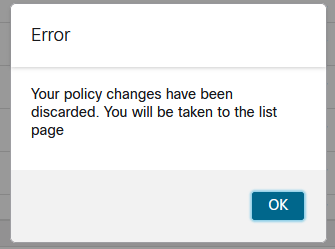

Resultado: fim do sofrimento e adeus à situação da imagem abaixo. Nada de salvar no escuro e perder o trabalho do colega por causa de edição simultânea. 🙌

Identidade, contexto e Zero Trust

A versão 10 avança forte em controle baseado em identidade:

- Integração com Cisco ISE, pxGrid Cloud, Azure AD e Duo

- Decisões de acesso baseadas em usuário e postura

- Evolução clara do conceito de Zero Trust Network Access (ZTNA)

Aqui o firewall deixa de olhar só IP e porta e passa a entender melhor quem está por trás do tráfego.

Logs, SIEM e visibilidade

Melhorias importantes para troubleshooting e auditoria:

- Integração mais simples com Splunk e outros SIEMs via syslog

- Eventos de intrusão agora incluem dados de pacote

- Melhorias no Encrypted Visibility Engine (EVE) para tráfego criptografado

- Evolução do SnortML, com detecção mais inteligente baseada em machine learning

Mais contexto, menos achismo.

Tráfego criptografado: menos dor, mais controle

A nova interface de políticas de decriptação facilita muito a vida:

- Criação de políticas simples ou avançadas em uma única tela

- Gerenciamento de certificados mais direto

- Possibilidade de trocar certificados sem quebrar a decriptação

Políticas antigas continuam funcionando como legacy, o que reduz risco em upgrades.

Performance, cluster e data center

Para ambientes grandes, a versão 10.0.0 traz ganhos claros:

- Mais instâncias em modo multi-instance

- Melhor tratamento de tráfego assimétrico em cluster

- Flow offload em hardware para reduzir carga

- Evolução real em VPN site-to-site distribuída

Aqui dá para sentir que o foco foi escala e resiliência.

Cloud e virtualização mais maduros

O FTD virtual evoluiu bastante:

- Suporte a Hyper-V

- Autoscale em GCP com cluster

- Multi-AZ real na AWS

- Melhor uso de disco e recursos em ambientes grandes

Não é mais “FTD só no on-prem”.

Troubleshooting e operação

Várias melhorias pequenas, mas muito bem-vindas:

- Packet-tracer com edição de PCAP

- Kernel dump sob demanda

- Testes de MTU mais inteligentes em cluster

- Logs mínimos configuráveis

Coisas que só quem opera no dia a dia valoriza.

FTD Model Migration Wizard

A versão 10 introduz um assistente de migração de modelos FTD, facilitando a transição de hardwares legados para novos equipamentos.

- Risco durante migração

- Complexidade operacional

- Dependência de processos manuais

Especialmente útil em projetos de refresh de parque ou padronização de ambiente.

FMC com interface redesenhada

O FMC recebeu uma interface atualizada, com melhorias claras em usabilidade e organização.

Não é apenas visual, a navegação ficou mais intuitiva, reduzindo cliques e facilitando análises durante troubleshooting e operação diária.

Para quem passa horas dentro do FMC, essa mudança faz diferença real.

Hardware, escala e clustering

A versão 10 consolida o suporte a novas plataformas:

- Suporte aos modelos Secure Firewall 200 e 6100

- Melhorias significativas em clustering nas séries 3100, 4200 e 6100

- Mais estabilidade para ambientes grandes e críticos

Atenção às descontinuações

Como todo salto grande, a versão 10 remove algumas coisas antigas:

- Interfaces legadas do FMC

- Acesso direto ao banco de dados

- Suporte a versões antigas do VMware

- Alguns modelos e modos específicos

Antes de atualizar, leia com carinho o Release Notes.

Conclusão 🧘♂️

A versão 10.0.0 do Cisco Secure Firewall não é apenas uma atualização, é uma mudança de patamar.

Para quem vem da linha 7.x, o ganho em usabilidade, visibilidade, integração e maturidade é claro.

Mas como todo grande salto: planeje, teste e entenda o impacto antes de ir para produção.

No fim das contas, quanto melhor você conhece a plataforma, menos o lado sombrio do troubleshooting aparece. ⚔️