Neste post, vamos utilizar o poderoso Cisco Web Security Appliance (WSA) como nossa referência. Ele oferece a flexibilidade de ser implantado tanto como um proxy explícito quanto como um proxy transparente, com o protocolo Web Cache Communication Protocol (WCCP). Embora o WCCP tenha sido desenvolvido originalmente pela Cisco, diversos outros fabricantes e sistemas operacionais também integraram esse protocolo para possibilitar implantações de proxies transparentes. Essa integração ampla e diversificada garante uma ampla gama de opções para a implementação do WSA e fortalece a segurança e o desempenho em ambientes corporativos.

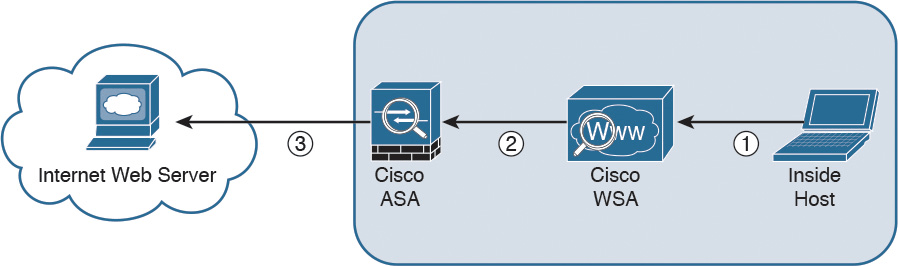

A Figura 1 ilustra a comunicação do WSA quando é implantado como um proxy explícito. Nessa configuração, o usuário interno precisa aplicar as configurações em seu navegador ou em suas aplicações manualmente ou através de GPOs.

Figura 1 – Proxy em modo explícito

Os passos abaixo descrevem o funcionamento do proxy em modo explícito:

Passo 1: O usuário interno faz uma solicitação HTTP a um site externo. O navegador do cliente está configurado no browser para enviar a solicitação diretamente para o WSA.

Passo 2: Neste caso, o WSA se conecta ao site em nome do usuário interno.

Passo 3: O firewall é configurado para permitir apenas o tráfego de saída WEB do WSA e encaminha o tráfego para o servidor web externo.

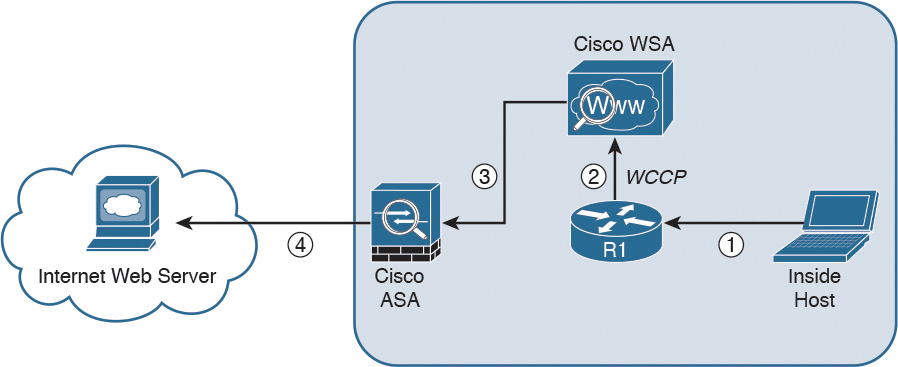

A figura 2 representa a comunicação do WSA quando implantado como um proxy transparente. Nesse caso, o usuário interno não possui nenhuma configuração explícita de proxy definida em seu navegador e também não a recebe dinamicamente.

Figura 2 – Proxy em modo Transparente

Os passos abaixo descrevem o funcionamento do proxy em modo transparente:

Passo 1: O usuário interno envia a solicitação HTTP para um site externo.

Passo 2: O roteador interno (R1) ou o gateway do usuário, devidamente configurado com o protocolo WCCP, intercepta essa solicitação e a redireciona para o WSA por meio do WCCP.

Passo 3: O proxy WSA se conecta ao site em nome do usuário interno.

Passo 4: O firewall é configurado para permitir apenas o tráfego da web de saída do WSA. O tráfego da web é encaminhado para o servidor web da Internet.

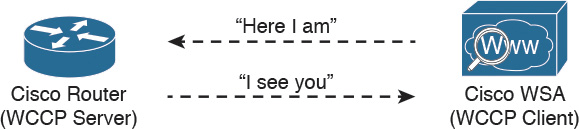

A figura 3 demonstra como o registro do WCCP funciona. O WSA atua como o cliente WCCP, enquanto o roteador atua como o servidor WCCP.

Figura 3 – Registro WCCP

Durante o processo de registro do WCCP, o cliente WCCP envia anúncios de registro “Here I am” a cada 10 segundos. O servidor WCCP (o roteador, neste exemplo) aceita a solicitação de registro e confirma com uma mensagem WCCP “I see you“. Caso o servidor não receba uma resposta, ele aguarda 30 segundos antes de considerar o cliente como “inativo “engine failed“.

Conclusão:

No mundo de hoje, onde a segurança e o desempenho são essenciais para as empresas, o cisco WSA e o protocolo WCCP são soluções poderosas. Neste post, apresentamos uma visão resumida de como o WSA pode ser implantada como um proxy explícito ou transparente, oferecendo uma proteção abrangente e uma experiência de navegação otimizada.

Além disso, a integração do WCCP em produtos de outros fornecedores possibilita uma implantação eficiente, garantindo a proteção dos usuários internos, que desfrutam de uma navegação rápida e segura. Ao mesmo tempo, as empresas mantêm um controle completo sobre o acesso à internet.